重大福利提醒:【双11活动】整个11月份阿里云服务器降价了,1核2G1年58元 3年180元。这个价格买到就是赚到。180元就可以让你建站3年,全网找不到这么低的价格了。

活动地址:阿里云双11降价活动(1核2G1M3年180元)只有阿里云新用户才能参与活动。

必读事项:购买阿里云服务器必读事项(省钱有绝招)

如果你不是阿里云新用户,可以找家人,亲戚的账号重新注册为阿里云新用户。一次性买满3年,我和我朋友们都是这么干的,主要是省钱。大家看了我的教程的应该都知道,多台云服务器之间的网站备份,数据迁移很容易,不用担心数据备份和迁移问题。

问题咨询:大家遇到各种问题可以微信咨询,微信号:xzjmyk 先加微信,然后拉你入交流群。

文章目录

宝塔防火墙作用

要让你的网站保持持久的安全和稳定,开启网站防火墙是必不可少的一步。别等到被攻击的时候再去补救,那个时候某种程度来讲,已经晚了。安装和开启防火墙,就是防患于未然。未雨绸缪。最大程度保护好你的云服务器和网站数据。

宝塔面板防火墙主要有Nginx防火墙,Apache防火墙。你的网站是采用LNMP开发环境安装的,那你就使用Nginx防火墙。如果你网站环境是LAMP搭建的,那就使用Apache防火墙。现在绝大多数网站都是用Nginx(LNMP)搭建的,所以大部分使用Nginx防火墙。

使用场景:

1.遭受CC攻击、部分流量攻击的用户

2.遭受SQL注入、XSS/XSRF之类的渗透攻击的用户

3.遭受恶意上传脚本、webshell等危险行为的用户

4.希望屏蔽境内或境外地区访问自己网站的用户

5.希望通过UA、IP黑白名单管理网站访问规则的用户

6.希望可视化管理网站防御规则的用户

7.希望实时展示防火墙拦截状态的用户

8.适合想要查看攻击来源、被攻击的URI、保护的目录,但又不会看的用户

9.适合网站不需要某些蜘蛛来访,但又不会禁止的用户

10.适合网站被扫描器恶意扫描,但又不会禁止的用户

11.适合网站发文章不想要某些敏感词出现,但又不会设置的用户

12.应用场景包含所有动态网站

宝塔面板网站防火墙是基于nginx/apache模块开发的一套应用层防火墙,能有效阻止大部分渗透攻击,且提供高度自由的规则自定义功能,为站点加一道铜墙铁壁。主要目的是从源头阻止站点被挂马的事情发生。目前宝塔官网和官方论坛一直都在使用宝塔网站防火墙,效果良好。

宝塔面板防火墙是一个防火墙程序,用于在宝塔面板中防御服务器外来攻击使用的。根据环境服务软件的不同,分为nginx防火墙和apache防火墙。

宝塔面板防火墙其实管理的是操作系统自带的防火墙。不过系统防火墙属于命令行查看、设置、执行,对很多用户不够友好,宝塔面板把命令行变成了可视化界面,点击鼠标就可以轻松设置防火墙了。

互联网无时无刻都有各种扫描、探测、攻击着我们的服务器,这些攻击者不放过每一个机会, 按照IP段一路扫描过来,只要云服务器的公网IP提供对外访问,就躲不开探测和攻击。这时候防火墙就有了存在的意义。可以抵御相当一部分恶意探测和攻击,防患于未然。

宝塔防火墙主要功能

宝塔防火墙主要功能:

1、常规过滤,包括GET(URI、URI参数)、POST、Cookie、User-Agent、Header、IP黑白名单、URI黑白名单等等

2、禁止国外站点访问,开启后,该站点只允许国内用户访问(包括香港、澳门、台湾)

3、URI加密保护,常用于对网站后台的保护

4、URI专用规则,快速修补漏洞

5、CDN模式,如果您的站点使用了CDN,请开启CDN模式,否则防火墙可能影响网站的正常访问。

宝塔面板的防火墙面向站点的规则应用;可单独关闭或开启某一站点的防护功能;高度自由的规则应用,允许用户编辑和选择某一站点是否使用此规则。

开启防火墙步骤

开通了宝塔面板专业版的人士,宝塔面板所有付费插件都可以免费使用,不需要额外再付钱使用了。

宝塔Linux面板专业版的nginx防火墙试用了一下,发现功能还是很丰富的,使用起来也很简单,这篇文章就来说说收费版的Nginx防火墙如何设置,算是给初次设置的同学一个参考。

要使用这个防火墙,你得购买了,29.8一个月,找不到月付(实际278.93元/年),废话不多说了,我们看看专业版Nginx防火墙应该如何设置。目前,教程用的版本是8.1.2,最新版本是Nginx防火墙8.8.9(但总体来说相差没那么大)。

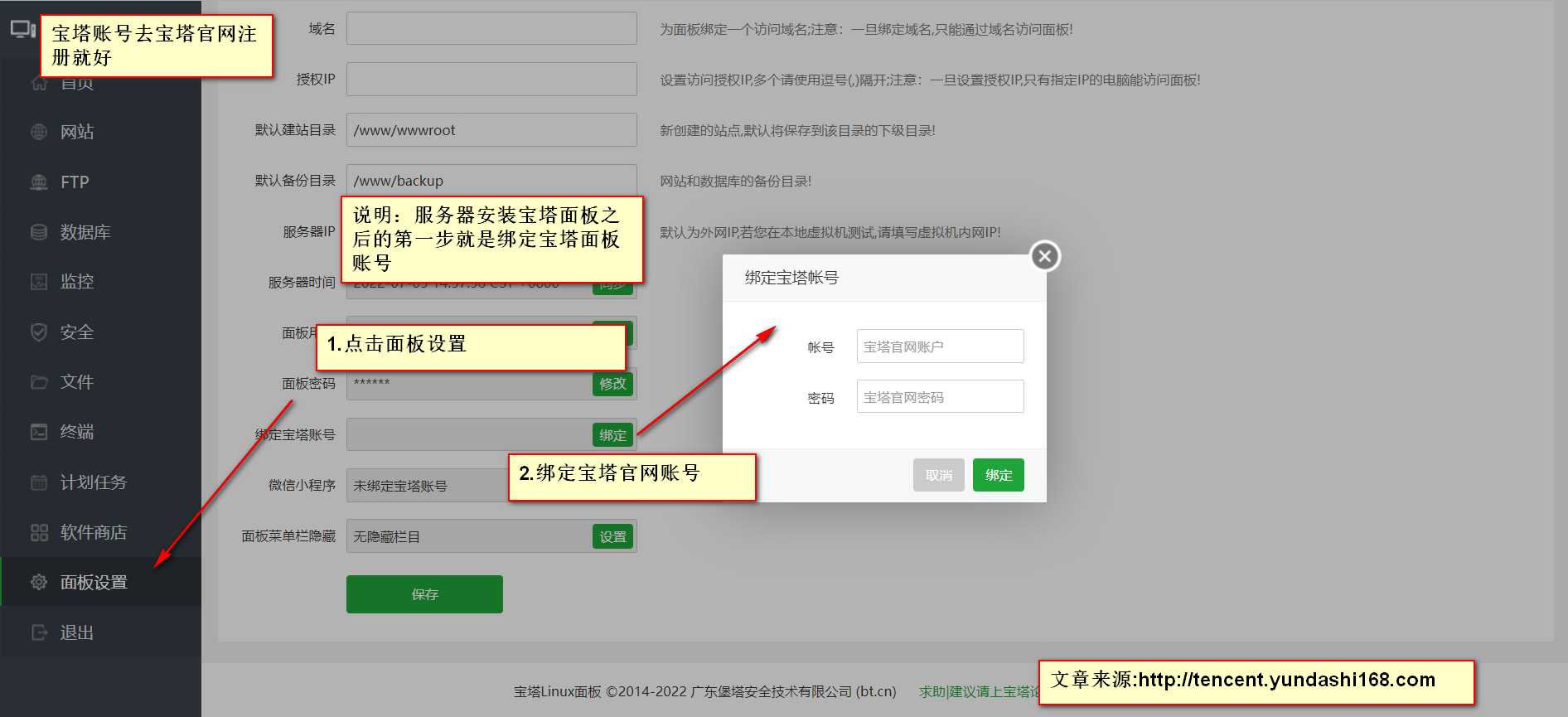

1.第一步:绑定宝塔官网你注册的个人账号。

宝塔面板官网地址:《宝塔服务器面板官网》 一般用手机号注册,这是你唯一的宝塔面板官网账号。

2.登录宝塔面板–>软件商店–>【关键词搜索:Nginx防火墙】或【点击专业版插件】–>网站监控报表–>安装

插件安装后可直接点击宝塔面板左侧【防火墙】按钮,即可访问新版防火墙的管理页面。

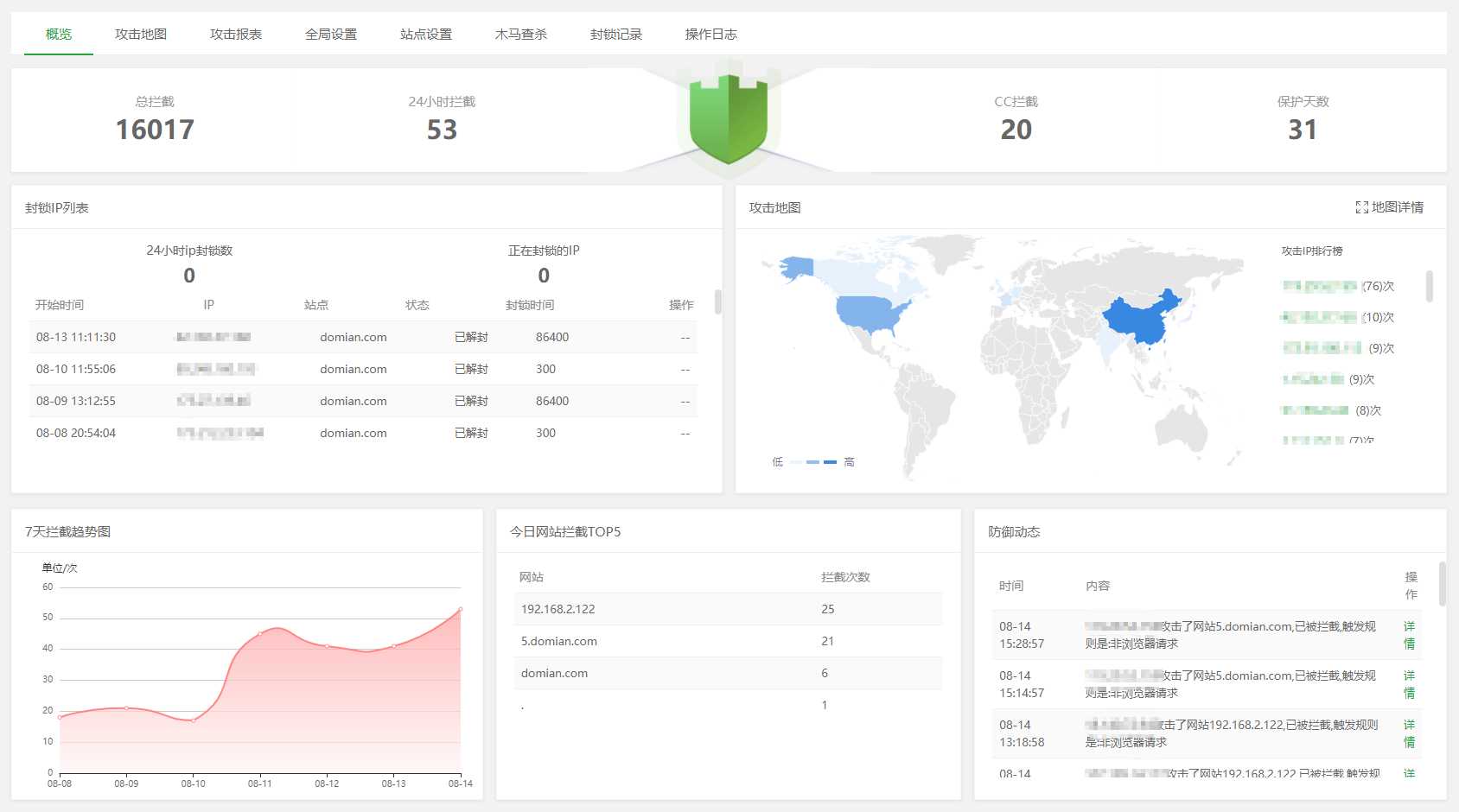

启动后它展示的默认页是概览页,它将展示的内容有总拦截次数、24小时拦截次数、CC拦截次数以及保护天数。在第二第三栏中更有封锁IP列表、攻击地图、7天拦截趋势图、今日网站拦截TOP5与防御动态展示。

防火墙使用教程

宝塔面板防火墙使用教程参考:宝塔面板官网论坛——宝塔Nginx网站防火墙使用说明

我们打开这个防火墙,首先进入到首页,这里可以看到防火墙的总开关,这个和免费防火墙是一样的。还可以看到各种攻击的报表。

比如:POST渗透、GET渗透、CC攻击、恶意User-Agent、Cookie渗透、恶意扫描、恶意HEAD请求、网址自定义拦截、网址保护、恶意文件上传、禁止的扩展名、禁止PHP脚本等信息

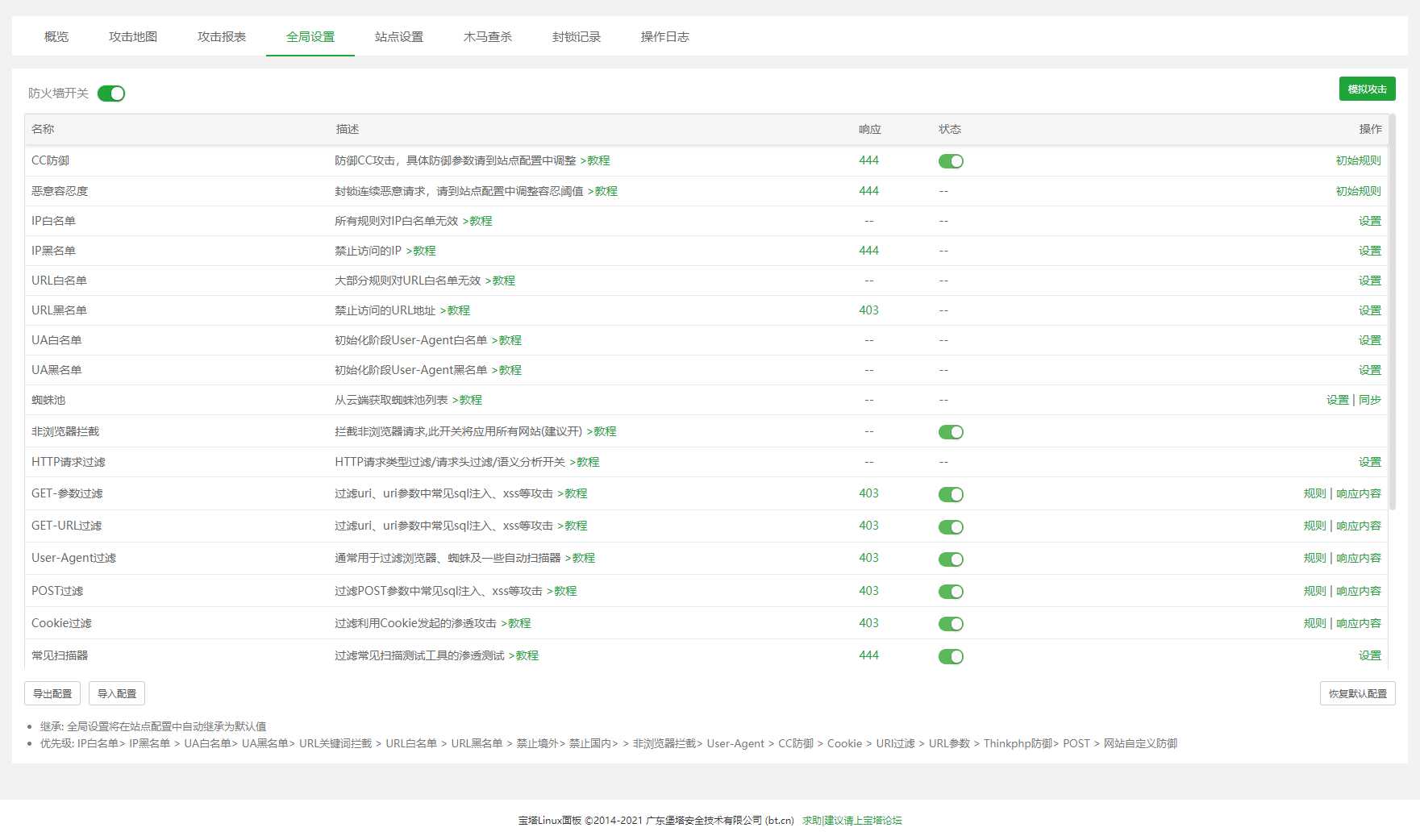

全局设置

全局设置页面将展示防火墙的所有功能,可在此设置全局规则、各种类型的黑白名单、响应状态码等。当前页面支持导入导出防火墙的配置(仅支持Nginx防火墙内的规则导入导出),恢复默认防火墙配置、模拟攻击测试等。

开始前请详细阅读下列提示,非常重要、非常重要、非常重要。

继承:全局设置将在站点配置中自动继承为默认值,现有站点不受全局设置的影响,新增站点才会直接自动继承的应用全局设置。

优先级:IP白名单> IP黑名单 > UA白名单> UA黑名单> URL关键词拦截 > URL白名单 > URL黑名单 > 禁止境外> 禁止境内> > 非浏览器拦截> User-Agent > CC防御 > Cookie > URI过滤 > URL参数 > Thinkphp防御> POST > 网站自定义防御

CC防御

互动操作:设置响应代码、开关防御状态、初始化规则。

注意:全局CC设置的是初始值,新添加站点时将继承,对现有站点无效,已经存在被攻击现象的站点前往站点配置即可。

规则说明:

1.标准模式与增强模式:默认为标准模式,网站正常使用时建议使用标准模式,避免收录时出现问题,增强模式中有人机校验方式设置。

2.请求类型有4种拦截方式,分为URL带参数、URL不带参数、IP、IP+UA

2.1.URL带参数(适用于绝大场景防御效果一般)

例如:设置了URL带参数60秒周期60次频率,此刻Nginx防火墙做出的动作是某个IP在60秒内累计请求同一个URL(带参数)超过60次就会触发拦截。

例如:/index.php/index/login?username=admin,那么他的是代表整个URI去计算的(/index.php/index/login?username=admin),也就是URL不变的情况下去请求这个URL就会触发拦截。

2.2.URL不带参数(不适用于Thinkphp默认路由)

例如:设置了URL不带参数60秒周期60次频率,此刻Nginx防火墙做出的动作是某个IP60秒内累计请求同一URL(不带参数)超过60次就会触发拦截。

例如:/index.php/index/login?username=admin,那么Nginx防火墙会用URI去计算(/index.php/index/login),也就是URL(不带参数)不变的情况下去请求这个URL才会触发拦截。

2.3.IP(受到大量攻击的时候适用)

例如:某个IP60秒周期内访问服务器内所有网站的总次数超过60次的频率将会触发拦截,建议在受到攻击的时候开启。注意:不建议一直开启!

2.4.IP+UA(适用于API接口)

例如:某个IP+UA60秒周期内访问服务器内所有网站的总次数超过60次频率将会触发拦截。注意:建议不要开启,只适用于API网站!

3.周期、频率、封锁时间:xx秒周期内累计请求同一URL超过xx次频率,触发CC防御,封锁此IPxx秒,所有时间取1天,最长不会超过86400秒。

例如:60秒周期内累计请求同一URL超过180次频率,触发CC防御,封锁此IP300秒。

注意:IP封锁不等于拉黑名单,需要加黑名单需自行点击添加。请不要设置过于严格的CC规则,以免影响正常用户体验。

4.增强模式-人机校验:可设置自动开启/一直开启,自动开启可设置触发条件,例如60秒被访问600次触发开启人机校验。人机校验有4种校验方式,分为跳转验证、验证码验证、人机验证、滑动验证,只是验证方式不同,看个人喜好开启哪种,如果开启后无法正常显示,手动重启nginx主程序即可。

恶意容忍度

某一IP对网站进行了多少次的恶意请求后,nginx防火墙将进行对该IP的封锁。这不同于CC防御,恶意请求有可能是SQL注入、XSS等恶意传参、CC,当此IP的访问行为达到了设置的阈值,nginx防火墙就会做出封锁动作。

举例:192.168.1.10这个IP对 www.bt.cn 网站60秒进行了10次恶意攻击(包含SQL注入、XSS),触发了防火墙设置的阈值,此时防火墙将会对192.168.1.10进行拦截。

注意:全局应用:全局设置当前恶意容忍规则,且覆盖当前全部站点的恶意容忍规则。

IP黑白名单

设置后,所有规则对IP白名单无效,IP白名单前文提到位居规则顶端。IP黑名单设置后既在nginx防火墙禁止此IP访问所有网站。

建议使用场景:自己的服务器间互动、公司内测试、公司的其他服务器IP、需要测试的服务器IP等加入IP白名单(如果没有需求就不用设置IP白名单)。IP黑名单使用场景可以禁止某个或某个段的IP访问、某个段的蜘蛛爬虫,将需要拉黑的IP添加进入即可。

URL黑白名单

设置后,只要是关于添加的URL请求,都是进行URL黑白名单过滤,白名单设置后该URL将会失去大部分防御规则。

注意格式:例如误拦截的url如下: /index/index/aaa.php?id=eradasa&adas,只需要填写它的URL,不需要添加它的参数。

有添加URL黑白名单的需求是,操作如下:^/index/index/aaa.php,只需要添加^/index/index/aaa.php到URL黑白名单即可。

UA黑白名单

设置后,UA白名单查询到关键词直接跳过任何拦截,UA黑白名单初始化阶段在客户端UA中查找关键词,谨慎使用。UA白名单默认为空,没有就一直保持空即可。建议使用场景:例如可以禁用Google蜘蛛的UA到黑名单中,可以禁止某个浏览器UA访问,例如safari等。

非浏览器拦截

拦截非浏览器请求,通过UA判断是否是爬虫,此功能不会拦截真实的蜘蛛爬虫。

建议使用场景:此开关将应用所有网站,建议开启。另外如果使用了微信小程序外部调用,建议关闭此功能,因为微信那边验证网站也是非浏览器行为。

HTTP请求过滤

可选择过滤的请求类型、请求头过滤、语义分析开关等。

请求类型包含:POST、GET、OPTIONS、DELETE等;如果您只想允许POST和GET类型使用,其他的都不要,除了POST和GET其他的都关闭即可。

请求头包含:origin、content-type、accept、user-agent、cookie等;请求头过滤是过滤的请求头的字段长度。

例如:请求头中的cookie头部只能500字节以内,那么超过这个长度就被视为恶意的请求触发拦截。

语义分析开关:POST传参XSS防御、POST传参SQL注入防御、GET传参XSS防御、GET传参SQL注入防御。

建议使用场景:默认既全部开启,不建议关闭、不建议关闭、不建议关闭。

GET(GET-URL)、POST、UA(User-Agent)过滤、Cookie过滤、常见扫描器

GET-参数过滤 –> 对GET类型的参数进行过滤

GET-URL过滤 –> 对URI 进行过滤

User-Agent过滤–> 对客户端的UA进行过滤

POST过滤–>对POST传递的参数进行过滤

Cookie过滤–> 对客户端传递的Cookie进行过滤

常见扫描器–>对已知的扫描器进行封锁

建议:保持默认即可,不建议修改;需要自定义规则时,建议添加新的规则,不建议改动原来的,全部支持正则表达式。

GET(GET-URL)

GET参数和GET-URL的区别

例如:/index.php?id=1&id2=1,id=1&id2=1是过滤的参数和值,index.php是URI。

那么GET参数过滤只会取GET传递的参数,进行判断是否是恶意的参数;而GET-URL这块主要拦截的是一个备份文件被非法下载、sql文件被下载等。

UA(User-Agent)过滤

这里是对用户的恶意UA 进行了拦截,例如拦截go的UA直接填入go即可,支持正则。

POST、Cookie过滤、常见扫描器

这里是对POST的传递参数、用户提交的Cookie进行过滤,常见扫描器是对扫描器的特征去匹配。

禁止境内外访问

字面意思,设置后可禁止境内或境外访问,用户可自行点击设置设置IP,境外IP库可同步云端。

注意:不建议两个都开启,两个都开启后只能本地访问。

From-data协议、HTTP包、蜘蛛池、URL关键词拦截、违禁词拦截、API接口防御

Webshell查杀–>动态查杀webshell

From-data协议–>针对文件上传格式传输数据进行规范

蜘蛛池—>蜘蛛IP进行整合

URL关键词拦截–>针对URL某些关键词进行拦截(不记录日志)

违禁词拦截–>针对用户传递的文字进行拦截,例如用户发帖的违禁词进行拦截

API接口防御–>针对已经加入白名单的接口进行单独防御

From-data协议

协议是multipart传输数据的一种格式规范,不符合规范的将会触发拦截。

HTTP包

默认拦截的HTTP日志只会记录1M 之内的记录,如果超过1M的HTTP包默认不会记录,如果您在日志中发现了大于1M的包希望记录它,您可以开启此功能。

注意:此功能默认关闭。

蜘蛛池

云端有存储百度、谷歌、360、搜狗、雅虎、必应、头条的蜘蛛池,除了这些,用户可以对蜘蛛池自行增删蜘蛛。

API接口防御

API防御指的是部分API在白名单的情况下有需要对某些接口进行CC防御,API书写格式例如:^/api/getuserinfo$,写法需注意一定得用^开头和$结尾。

模拟攻击

模拟攻击为:模拟黑客进行SQL注入获取数据库权限,不会影响业务的正常运行。

如果您的IP在IP白名单中测试则无效果。

如需测试其他的网站可使用(http://网站域名/?id=/etc/passwd)进行攻击。

返回拦截信息则表示拦截成功,如发现未拦截,建议更新至最新版。

导出导入配置

仅导出全局配置(CC配置、恶意容忍度配置、IP黑白名单、UA黑白名单、URL黑白名单、敏感文字替换、URL关键词拦截),不包含站点配置。

GET、POST、URL、UA、Cookie仅导出响应码和开关状态,不包含内部规则。

建议使用复制或下载按钮,选中复制有可能遗漏密钥,导致导入或导出时失败。

恢复默认配置

将会清除所有配置、恢复到默认配置、包括URL黑白名单、IP黑白名单等所有规则项。

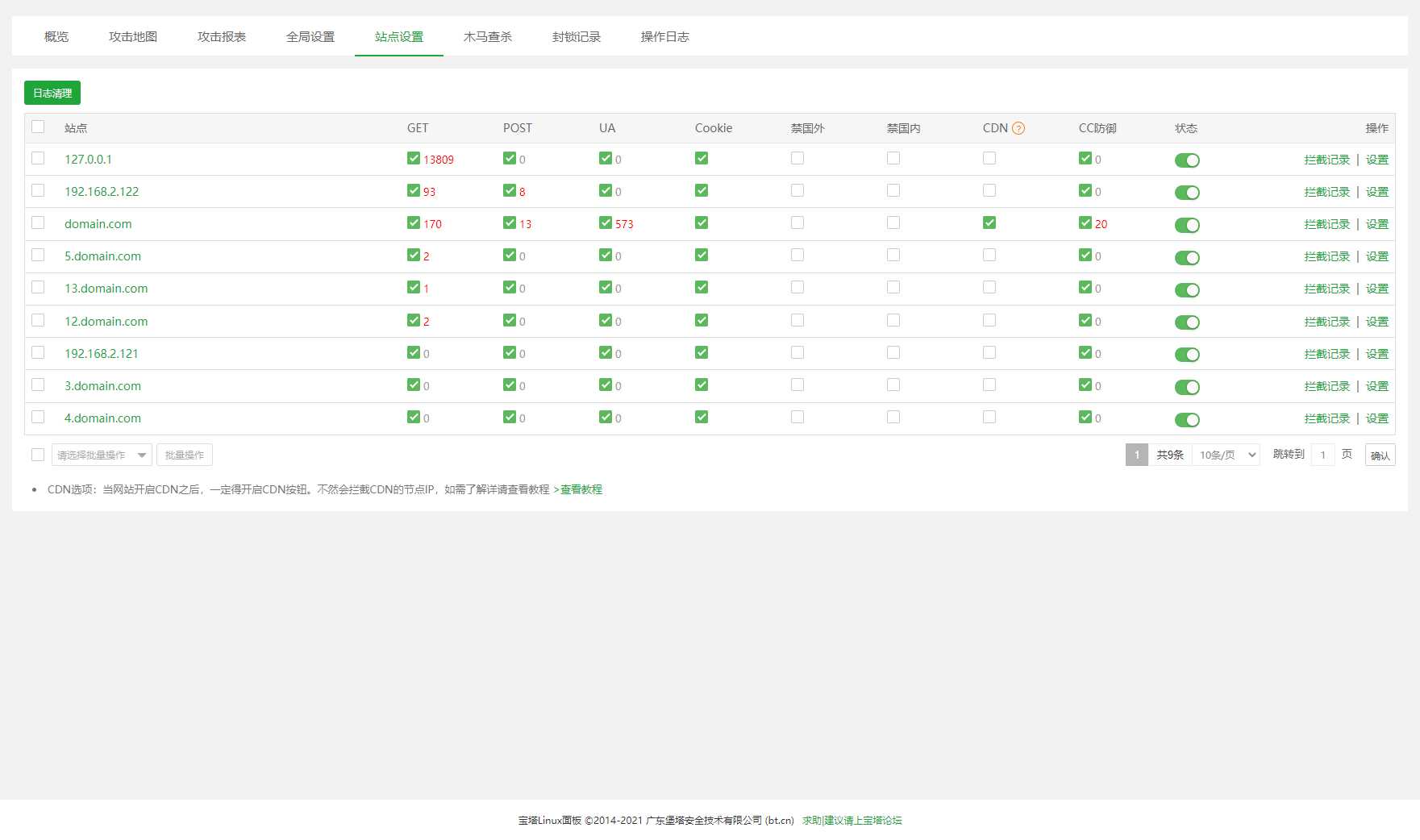

站点设置

站点设置页面将所有已有站点展示在此,可在此设置页面对某一个网站进行单独的规则设置。此页可直接对GET、POST、UA、Cookie、禁止境内外、CDN、CC防御以及主防御开关进行设置。

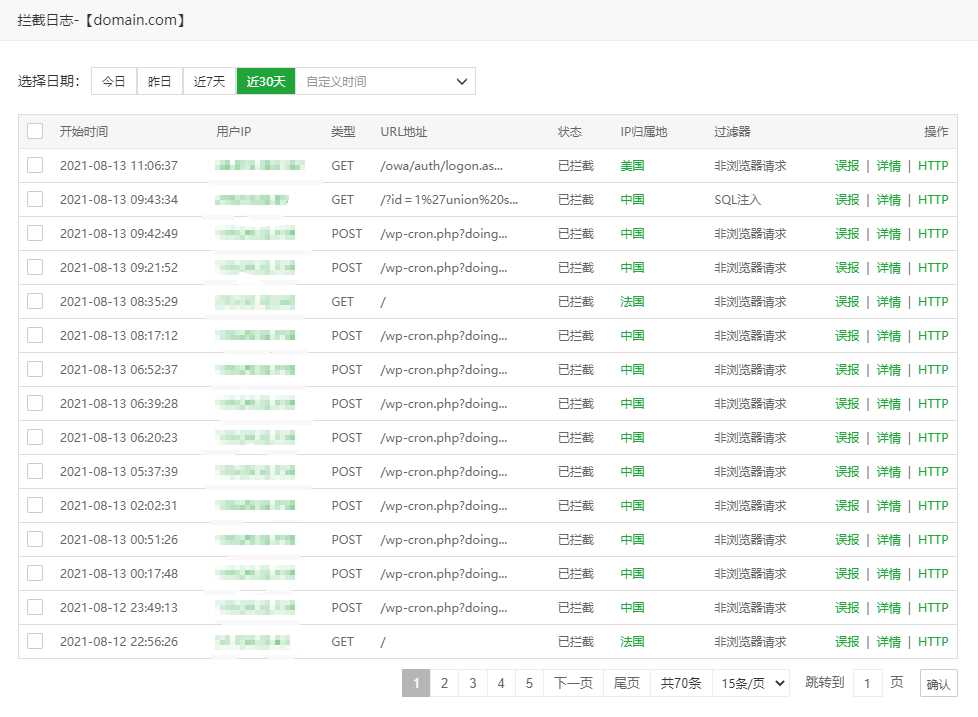

拦截记录

此页面将展示某个站点今日、昨日、近7天、近30天或自定义时间的拦截记录。

互动操作如下:

1.用户可点击IP加入IP黑名单;

2.用户可点击误报,将URL加入URL白名单;(慎点,确定需要点才点)

3.用户可查看请求的详情以及HTTP原文。

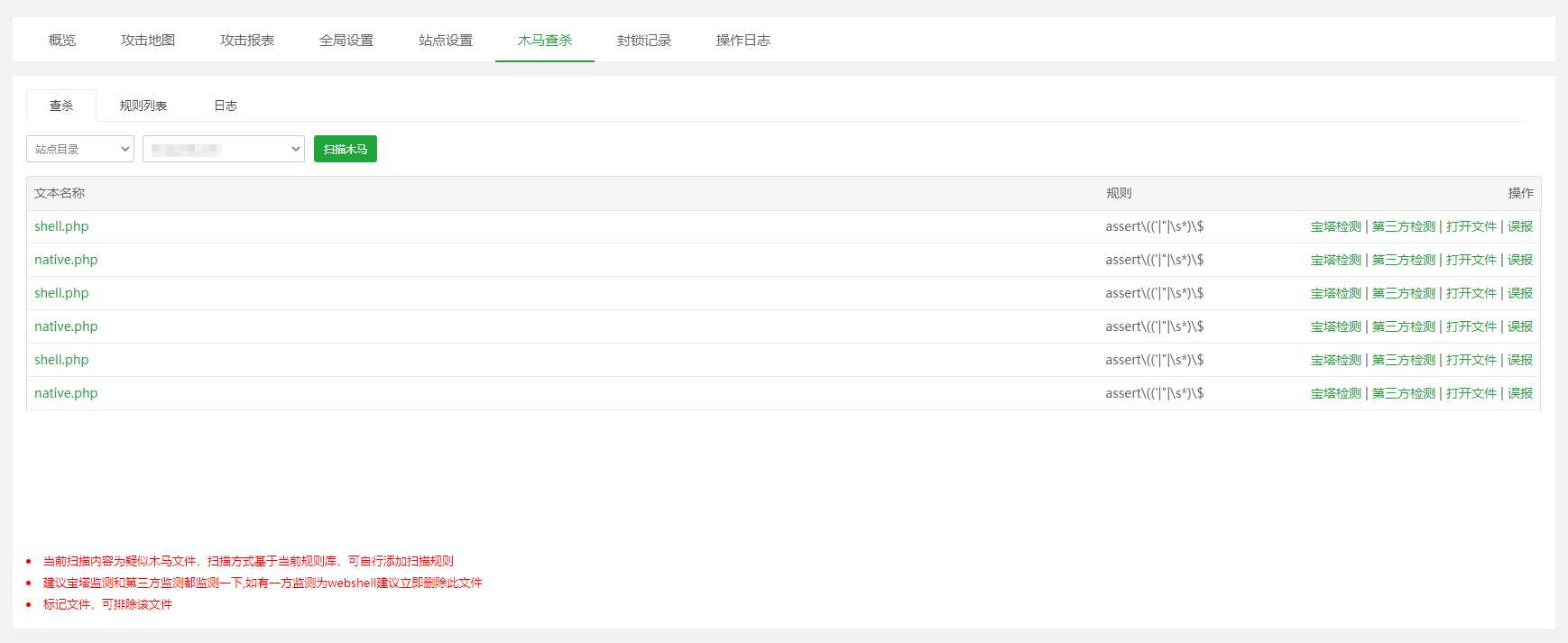

木马查杀

此页功能为:当前扫描内容为疑似木马文件,扫描方式基于当前规则库,可自行添加扫描规则。

扫描出来的文件,都需要使用宝塔检测与第三方检测来检测当前文件是否有问题,如有一方检测为webshell文件,请立即删除此问题。

另外需要特别注意:最终决定权在用户手上,可能当前的规则误报了您的文件,规则是死的人是活的,您需要自行检查文件代码是否真的有问题,如无问题,请点击误报。

封锁记录

此页面将展示每个站点的封锁记录,记录了有时间、IP、站点、封锁的原因、封锁时常等。

用户可互动操作如下

1.对拦截记录点击误报;

2.对拦截的IP进行拉黑;

3.解封当前拦截;

4.可查看拦截详情和HTTP请求;5.用户可选择每页展示多少条记录。

操作日志

此页面记录所有Nginx防火墙的功能性操作,比如设置CC规则、给某个IP添加了黑白名单、URL黑白名单等等,所有操作记录都会记录在此。

使用中如果我们开启了post过滤,会有不能发表文章,不能留言等错误。所以我们需要在拦截日志查看原因,然后点击误报恢复到白名单中。

要调试之后才能打磨出一个适合自己的防火墙。专业版防火前功能还是足够丰富的,比如cdn功能,敏感词替换等等这些功能都非常实用。

往期教程

如果还有不了解宝塔面板怎么使用的小伙伴,可以看下我总结的系列教程,保证从新手变老鸟:

【建站流程科普】

【宝塔面板精选教程汇总】

- 宝塔面板教程(1)基于云服务器搭建宝塔面板教程最全详解

- 宝塔面板教程(2)宝塔面板添加WordPress站点详细图文教程

- 宝塔面板教程(3)基于宝塔面板成功配置网站SSL安全证书

- 宝塔面板教程(4)宝塔面板为WordPress网站进行数据备份与恢复

- 宝塔面板教程(5)WordPress网站程序和数据库定时备份到七牛云存储图文教程

- 宝塔面板教程(6)WordPress网站程序和数据库定时备份到又拍云存储空间图文教程

- 宝塔面板教程(7)宝塔面板版本升级更新教程汇总—升级宝塔面板

- 宝塔面板教程(8)Docker定时备份MySQL数据库到七牛云教程

- 宝塔面板教程(9)如何连接宝塔面板创建的FTP空间完整教程

- 宝塔面板教程(10)宝塔面板Nginx防火墙安装和使用教程详解

【宝塔面板常见问题汇总】

- 宝塔申请域名证书一直“待域名确认”是怎么回事?

- 宝塔面板phpmyadmin无法访问解决方法(phpmyadmin是在线管理mysql数据库的插件)

- 宝塔面板操作日志是存放在哪里的? 如何删除部分日志记录?

- 宝塔面板安装插件报错—插件未购买或已到期,请重新绑定帐号后重试,如操作无效,请将服务器出口IP改为:8XX.XXX.XX.XX

原创文章,作者:admin,如若转载,请注明出处:http://tencent.yundashi168.com/914.html

微信扫一扫

微信扫一扫  支付宝扫一扫

支付宝扫一扫